Korzystanie z formularzy (i innych usług) Google, a ochrona danych osobowych

W związku ze zmianami dotyczącymi zasad transferu danych poza obszar gospodarczy UE, pojawiło się ostatnio trochę pytań o korzystanie z usług Google w kontekście ochrony danych osobowych. Jedno z pytań, które dostałam dotyczyło formularzy Google:

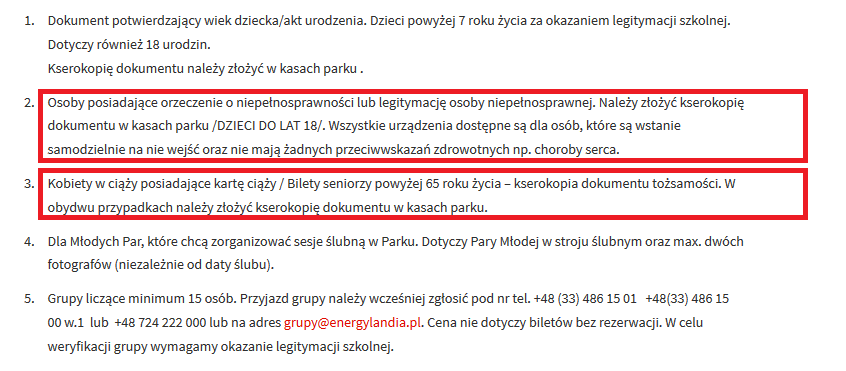

Proszę o zaopiniowanie możliwości wykorzystania formularza Google, jako narzędzia gromadzenia i przechowywania danych osobowych przez instytucje kultury. Formularze Google są bezpłatnym narzędziem umożliwiającym tworzenie niestandardowych kwestionariuszy, współpracę w czasie rzeczywistym oraz zbieranie i przechowywanie danych na dysku internetowym. Więcej informacji o polityce bezpieczeństwa Google znajduje się na stronie: https://www.google.com/intl/pl_pl/policies/privacy/

Sondujemy możliwość jego wykorzystania w celu rekrutacji uczestników na wydarzenia organizowane przez instytucje kultury. Proszę o informację czy korzystanie z wyżej wspomnianego narzędzia będzie, zgodne z przepisami obowiązującego prawa w przypadku, gdy osoby fizyczne przesyłające swoje dane osobowe będą akceptowały poniższe zapisy:

Oświadczam, że wyrażam zgodę na przesyłanie wprowadzonych przeze mnie danych osobowych za pośrednictwem formularza Google. Jednocześnie oświadczam, że zostałem poinformowany o tym, że:

1. Administratorem danych osobowych jest: [tu właściwa nazwa i adres instytucji kultury]

2. Podanie danych jest dobrowolne. Nie przewiduje się przekazywania danych osobowych.

3. Przysługuje mi prawo do wglądu do moich danych osobowych i żądania ich poprawienia.

Osoby, które preferują inny sposób rekrutacji, będą miały możliwość wydrukowania zgłoszenia i złożenia go osobiście. Zebrane dane osobowe będą przetwarzane zgodnie z przepisami obowiązującego prawa oraz w oparciu o wewnętrzną Politykę Bezpieczeństwa Informacji oraz Instrukcję Zarządzania Systemem Informatycznym instytucji kultury.

Czy to wystarczy, aby dane były zbierane legalnie poprzez formularze Google?